以一个D3D为例子,表现DLL劫持

由于输入表中只包含DLL名而没有它的路径名,因此加载程序必须在磁盘上搜索DLL文件。首先会尝试从当前程序所在的目录加载DLL,如果没找到,则在Windows系统目录中查找,最后是在环境变量中列出的各个目录下查找。利用这个特点,先伪造一个系统同名的DLL,提供同样的输出表,每个输出函数转向真正的系统DLL。程序调用系统DLL时会先调用当前目录下伪造的DLL,完成相关功能后,再跳到系统DLL同名函数里执行。这个过程用个形象的词来描述就是系统DLL被劫持(hijack)了。

利用这种方法取得控制权后,可以对主程序进行补丁。此种方法只对除kernel32.dll、ntdll.dll等核心系统库以外的DLL有效,如网络应用程序的ws2_32.dll、游戏程序中的d3d8.dll,还有大部分应用程序都调用的lpk.dll、sxs.dll,这些DLL都可被劫持。

伪造的dll制作好后,放到程序当前目录下,这样当原程序调用原函数时就调用了伪造的dll的同名函数,进入劫持DLL的代码,处理完毕后,再调用原DLL此函数。

这种补丁技术,对加壳保护的软件很有效,选择挂接的函数最好是在壳中没有被调用的,当挂接函数被执行时,相关的代码已被解压,可以直接补丁了。在有些情况下,必须用计数器统计挂接的函数的调用次数来接近OEP。此方法巧妙地绕过了壳的复杂检测,很适合加壳程序的补丁制作。

一些木马或病毒也会利用DLL劫持技术搞破坏,因此当在应用程序目录下发现系统一些DLL文件存在时,如lpk.dll,应引起注意。

首先 运行exe他会把需要的DLL加载进来,加载的目录如无特别的制定的话,现在当前目录找,然后再去系统目录找

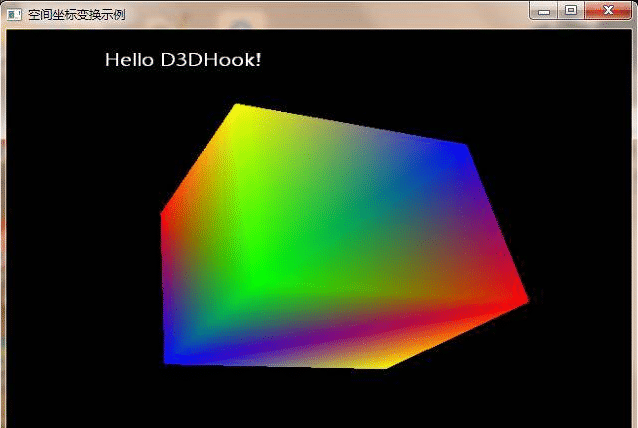

我的附件中自带了一个D3D9的绘图程序,是VC写的

调用的是系统的D3D9.DLL(因为目录下没有)

只解压那个exe文件,是不会有文字出现的

如果把其他的DLL一起解压,就会出现下图文字 hello D3D hook!

那么我们如何劫持了D3D9.dll呢

d3d9_Ex.dll 这个文件其实就是D3D9.dll了,但是我们改名字了,程序就不认识了

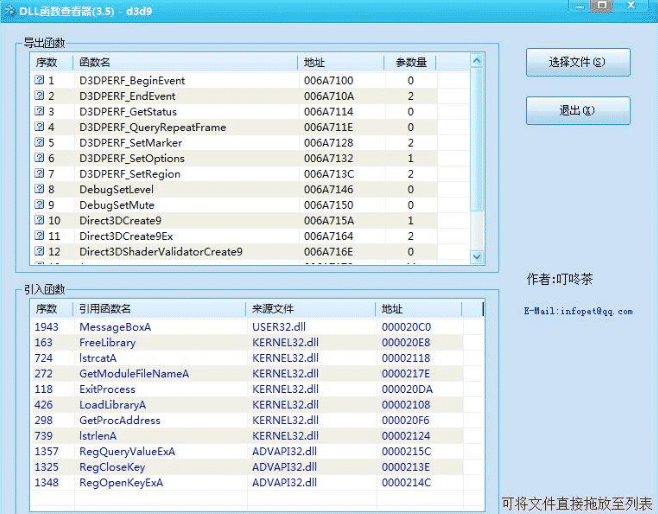

我们先用

把D3D9.DLL的输出表找到,弄到易语言里,并且生成D3D9.DLL到目录

这样他调用的就是我们的DLL,但是这样会报错,因为我们的DLL没有内容只是一个壳子

只要我们再把他要调用的函数调用一下不就行了吗

源码中的汇编指令是把函数传递到原来的D3D9。现在的D3D9_Ex里

这样调用就是调用我们的DLL->原来的DLL,中间就可以加些我们需要的代码了

易语言d3dhook原理

易语言dll劫持补丁